برترین های انجمن

ارسال های محبوب

Showing content with the highest reputation on سه شنبه, 29 آبان 1403 در همه مناطق

-

1 پسندیده شدهPalantir : نرم افزاری که هم محافظت می کند و هم می کشد این نرمافزار که برای مبارزه با تروریسم و نظارت طراحی شده، به صورت تجاری در دسترس است. Palantir نحوه حل چالش های داده های حیاتی توسط موسسات پیشرو را در حالی که افکار عمومی را تقسیم می کند، تغییر می دهد. هم اکنون از فناوری های پالانتیر در نزدیکی خط نبرد در اکراین استفاده می شود. جایی که این نرمافزار ها زنجیره انهدام (مفهومی با مدل های مختلف که ساختار حمله را به 4 بخش شناسایی هدف، اعزام نیرو به هدف، شروع حمله و انهدام هدف تقسیم می کند) را در جنگ روسیه – اکراین کوتاه می کنند. براساس گزارشی از The Times در دسامبر سال 2022 هوش مصنوعی پالانتیر این امکان را به اکراین داده است تا دقت، سرعت و کشندگی حملات توپخانه ای خود را افزایش دهد. یک شرکت مخفی؟ Palantir زیرساخت دیجیتالی را برای عملیات داده محور و تصمیم گیری ایجاد می کند. محصولات آنها به عنوان حدفاصل ارتباطی بین داده های مشتری هایشان، قابلیت های تحلیلی و اجرای عملیاتی آن ها عمل می کنند. پلتفرم های Palantir این جنبه ها را با کنار هم گذاشتن داده های مناسب و افراد مناسب به هم پیوند می دهند و به آن ها اجازه می دهند تا تصمیمات مبتنی بر داده ها را اتخاذ کنند، تجزیه و تحلیل های پیچیده انجام دهند و از طریق بازخورد ها عملیات را اصلاح کنند. Palantir در حال حاضر سه پلتفرم نرم افزاری ارائه می کند که خود شرکت به چشم سیستم عامل به آن ها نگاه می کند: Foundry به عنوان یکی از دو محصول شاخص شرکت، تجزیه و تحلیل های گسترده ای را انجام می دهد تا پایه و اساس استقرار موفقیت آمیز برنامه های هوش مصنوعی و ML (یادگیری ماشین) در بخش تجاری را ایجاد کند. با این حال، تجارت اصلی Palantir مدت هاست با مؤسساتی بوده است که به محرمانه بودن استثنایی نیاز دارند مانند وزارت دفاع و اطلاعات. بنابراین، گاتهام به عنوان یک سیستم عامل متمرکز برای داده های حساس دولتی و به عنوان یک مورد استفاده هیجان انگیز برای هوش مصنوعی عمل می کند. Apollo سومین محصول اصلی Palantir، یک زیرساخت و پلت فرم تحویل مداوم است. این سامانه اجازه می دهد تا Foundry و Gotham در محیط هایی مانند زیردریایی ها یا سامانه های دولتی طبقه بندی شده، اجرا و به روز شوند که اینترنت عمومی به آنها دسترسی ندارد. GOTHAM - شهر بتمن را فراموش کنید Gotham یک راه حل داده با قابلیت هوش مصنوعی است که برای دفاع جهانی، اطلاعات بین المللی و سازمان های مجری قانون طراحی شده است. این پلتفرم داده های تقریبا در لحظه را ادغام، مدیریت، تامین و تجزیه و تحلیل می کند تا آگاهی موقعیتی را بهبود بخشد، نتایج احتمالی را پیش بینی کند، و روش هایی را برای پیشی گرفتن از دشمن در میدان نبرد پیشنهاد کند. هم اکنون از این نرم افزار در جامعه اطلاعاتی و وزارت دفاع ایالات متحده برای آنالیز های ضد تروریسم، و در هیئت پاسخگویی و شفافیت بازیابی برای بازرسان کلاهبرداری استفاده می شود. از دیگر مشتریان پالانتیر می توان به DHS (وزارت امنیت داخلی ایالات متحده)، NSA (آژانس امنیت ملی ایالات متحده)، FBI (دفتر تحقیقات فدرال ایالات متحده)، سپاه تفنگداران دریایی، نیروی هوایی، فرماندهی عملیات ویژه، West Point (آکادمی نظامی ایالات متحده)، سازمان مشترک ضد تهدیدات بداهه و کشور های هم پیمان اشاره کرد. https://www.aparat.com/v/dtd9t4e تسریع برنامه ریزی ماموریت گاتهام به تحلیلگران و اپراتور ها اجازه می دهد تا از تصاویر عملیاتی زنده که داده های تاریخی تمام حوزه ها و همچنین داده های آمده از حسگر ها را ادغام می کنند، بهره ببرند. همانطور که ماموریت ها برنامه ریزی و اجرا می شوند، گاتهام برنامه ها را با حسگر های زنده و بینش های هوش مصنوعی غنی می کند تا توصیه ها و گزینه های پیچیده ای را برای بهینه سازی تصمیم گیری ارائه دهد. تمام اقدامات عملیات ضبط شده و به مدل هوش مصنوعی بازگردانده می شوند تا به طور مداوم بر اساس رفتار مشتری اصلاح شوند. گاتهام تشخیص های هوش مصنوعی و اطلاعات موجود را روی ویدیو ها لایهبندی می کند تا کاربران بتوانند به سرعت موقعیت های در حال تحول را درک کنند. گاتهام بر اساس دستور های مشتق شده از AI یا ورودی های دستی امکان تعیین فعالیت خودکار برای حسگر های مختلف، از پهپاد تا ماهواره ها، را فراهم می کند. با ادغام با منظومه ماهواره ای موجود و بهینه سازی صد ها حسگر مداری برای پاسخگویی به سؤالات در زمان محدود، امکان تعیین تکلیف ماهواره ها در هر نقطه از جهان فراهم می شود. گاتهام هماهنگی دقیق و پویای مدل ها را امکان پذیر می کند تا اطمینان حاصل کند که مدل های درست داده های حسگر درست را در زمان و مکان مناسب پردازش می کنند. مدل ها روی ماهواره ها، پهپاد ها و سایر دستگاه های لبه ای (رابط هایی بین مرکز داده و دنیای واقعی) اجرا می شوند تا تشخیص ها و بینش ها را به اپراتور ارسال کنند. گاتهام با فرمت های اتصال داده استاندارد صنعتی و APl ها سازگار است. https://www.aparat.com/v/yqe9j0g قابلیت واقعیت ترکیبی Palantir به اپراتور ها و فرماندهان این امکان را می دهد تا در یک مرکز عملیات مجازی در محیط های لبه ای (محیطی جدا که پردازش ها را مستقل از مرکز انجام می دهد) با هم همکاری داشته باشند. قابلیت های لبه گاتهام اپراتور ها را قادر می سازد تا بینش های مهمی را حتی در نامطلوب ترین، دور افتاده ترین و توزیع شده (محیطی که چندین سامانه فعالیت های مختلفی را در یک شبکه انجام می دهند) ترین محیط ها به دست آورند. https://www.aparat.com/v/wabcr3g https://www.aparat.com/v/ynqethd شبیه سازی و دوره عمل توصیه شده با ورود اطلاعات میدانی جدید به مراکز کنترل، فرماندهان به سرعت به برنامه های سناریویی نیاز دارند تا بتوانند به طور ایده آل پاسخ دهند. مدل سازی تصمیم گیری مبتنی بر هوش مصنوعی در گاتهام سناریو هایی را تولید می کند و به کاربران کمک می کند تا ارزیابی کنند که کدام مسیر، بر اساس داده های زنده همه حوزه ها، موثرتر است. به عنوان مثال، اگر نیرو های دشمن شناسایی شوند، گاتهام شبیه سازی می کند که چقدر طول می کشد تا نیروهای خودی از منطقه خطر خارج شوند و بهترین مسیر استخراج با توجه به ویژگی های زمین، گزینه های سوخت گیری یا پوشش هوایی چیست. سناریو های تخلیه مدل سازی شده در گاتهام. سوزن در انبار کاه گاتهام هوش مصنوعی و یادگیری ماشین را با استفاده نرم افزار خود از پایگاه داده قابل اعتماد مشتریان خود عملیاتی می کند. این موضوع به نرم افزار اجازه می دهد تا داده های جدا شده از منابع متفاوت و از قبل موجود را برای یافتن، ردیابی و شناسایی الگو های سازمان های دشمن استخراج کند. برای مثال، می تواند صورت های درآمد شرکت ها را با شماره تلفن افراد مشکوک ترکیب و پیوند دهد تا به ارتباطات پنهانی دست یابد که انسان ها هفته ها و ماه ها برای جستجوی آن ها وقت صرف می کنند. شبکه سازمان دشمن تحلیل و یادگیری مستمر اثرات استراتژیک گاتهام با گرفتن هر تصمیم و پاسخ های مربوط به آن از طرف دوست و دشمن، به فرماندهان کمک می کند تا اثرات ترکیبی بر دشمنان را در طول عملیات درک کنند. به عنوان مثال، با انجام تجزیه و تحلیل مبتنی بر هوش مصنوعی در مورد سرعت عملیات، زمان تأیید، تکمیل و نتایج، سازمان ها می توانند اصطکاک احتمالی یا الگو های جدید دشمن را برای تقویت بیشتر بینش سازمان و خود گاتهام شناسایی کنند. معیارهای Palantir به فرماندهان این امکان را می دهد که تأثیرات دشمن را ارزیابی کنند و یادگیری را در سراسر سازمان هدایت کنند. مدل کسب و کار از آنجایی که پالانتیر روابط طولانی مدت زیادی با لایه های مختلف دولت دارد، یافتن یک مدل کسب و کار واحد دشوار است. علاوه بر این، توجه به این نکته مهم است که تقریباً تمام راه حل های گاتهام به صورت سفارشی برای مشتریان خود انجام می شوند که معمولاً منجر به قرارداد های بزرگی مانند قرارداد اخیراً بسته شده با وزارت دفاع ایالات متحده به ارزش ۲۲۹ میلیون دلار برای یک سال می شود. جذابیت از دیدگاه Palantir این است که تجارت آن ها بسیار چسبنده است. به این معنی که هنگامی که گاتهام در عملیات یک سازمان ادغام می شود، جایگزین کردن خدمات برای رقبای آینده به طور فزاینده ای دشوار می شود. چالش ها و فرصت ها از آنجایی که پالانتیر یک شرکت B2G (معامله با دولت) (گاتهام) و همچنین یک شرکت B2B (Foundry) است، بازار های هدف آن بسیار قابل توجه است و فرصت های زیادی برای رشد به آنها می دهد. از طرف دیگر، درآمد زیاد قرارداد های دولتی به این معنی است که پالانتیر بسیار متمرکز و وابسته است. آنها در گذشته با اجرای Foundry که به آنها اجازه می داد ظاهر عمومی تری داشته باشند، این مشکل را حل کرده اند که منجر به پذیرش گسترده تر می شود. با این حال، نویسنده توصیه می کند که این محصول را بیشتر توسعه دهند تا پایگاه مشتریان تجاری خود را گسترش دهند و ساختار درآمدی گسترده تری ایجاد کنند. در حالی که پروژه های امنیتی در سراسر کشور مسلماً بازار جذابی اند، به احتمال زیاد مسائل اخلاقی در هنگام گسترش به میان می آیند. برای منتقدان، کار با ادارات پلیس نگرانی خاصی داشته است. این مورد شامل استفاده از تجزیه و تحلیل برای شناسایی مکان ها و افرادی است که احتمالاً موضوع جرم و جنایت هستند. منتقدان معتقدند این امر تاکتیک های تهاجمی را تشویق و تعصبات نژادی را تقویت می کند. در مقیاس وسیع تر، آنها نگران هستند که سلاح هایی که برای مبارزه با تروریسم و نظارت طراحی شده اند نباید در خیابان های آمریکا استفاده شوند و مطمئناً نباید برای فروش بین المللی عرضه شوند. مدیر عامل پالانتیر، الکس کارپ، در این باره می گوید: ما متوجه ایم که تمام فناوری ها، که شامل محصولات ما نیز می شود، خطرناک اند، و نرم افزار می تواند به عنوان سلاح مورد استفاده قرار بگیرد. جان های زیادی توسط محصولات ما حفظ و گرفته شده است. Palantir این مشکلات را می داند و چندین مشتری احتمالی مانند دولت عربستان سعودی یا چین را به دلیل نگرانی در مورد سوء استفاده احتمالی از این فناوری رد کرده است. با این حال، این واقعیت که Palantir یک کسب و کار تجاری غیردولتی است، از نظر فنی به آنها اجازه می دهد تا با طیف گسترده ای از کشورها کار کنند و به آنها قدرت بالقوه عظیمی در حل مناقشات آینده می دهد. بنابراین، آنها قانون عدم تعامل با دولت هایی را صادر کردند که مواضع یا اقدامات آنها با مأموریت آنها در حمایت از لیبرال دموکراسی غربی و متحدان استراتژیک آن مغایر تلقی می شود. منبع 1 منبع 2 منبع 3

-

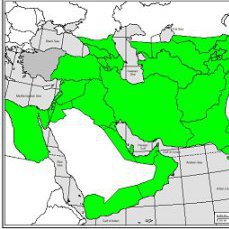

1 پسندیده شدهایالات متحده باید در مسابقه هوش مصنوعی برنده شود طرفی در جنگ برنده می شود که بتواند به طور موثر از آخرین فناوری استفاده کند دقیقا برابر است با طرفی که به طور موثر از هوش مصنوعی استفاده می کند در حال حاضر با وجود درگیری در اکثر مناطق جهان، نمی توان به "جنگ جهانی سوم" فکر نکرد. اگر فاجعه ای به این بزرگی رخ دهد، احتمالاً این جنگ تا حد زیادی در دنیای سایبری رخ می دهد. و بدون شک از پشتوانه هوش مصنوعی (AI) برخوردار است. این یکی از دلایل مهمی است که آمریکا باید در زمینه هوش مصنوعی "رهبری"""آقایی"" کند. به تعبیر شعار فنی مارک زاکربرگ، دشمنان به سرعت در حال حرکت هستند و مطمئناً از شکستن تابوها نمی ترسند. مانند بسیاری از نوآوری های مهم دیگر در قرن گذشته، هوش مصنوعی در ایالات متحده متولد شد. رقبا از طریق تلاش خود و یا سرقت علمی در حال رقابت برای سبقت گرفتن از یکدیگرند،.البته تلاش های نظارتی داخلی و جهانی برای مقابله با این مسئله به خوبی در حال انجام است. اما در مورد هوش مصنوعی همه چیز بدیع است. شاید مشخص ترین ویژگی هوش مصنوعی اضطرابی ست که در دنیا ایجاد کرده است. چنین دلهره ای یک عامل محرک در ایجاد قوانین تخصصی برای عرصه فوق العاده گسترده هوش مصنوعی بوده است. گروهی از سناتورهای آمریکایی « چارچوبی برای کاهش خطرات شدید هوش مصنوعی » ارائه کردند که هم مزایای هوش مصنوعی را تأیید میکند و هم تأکید میکند که « دارای طیف وسیعی از خطرات است که میتواند برای عموم مردم آمریکا مضر باشد». هر دو روش اطلاع رسانی و صدور مجوز، و همچنین ایجاد یک نهاد نظارتی جدید که توسط کنگره ایجاد می شود، در نظر گرفته شده است. اگرچه این چارچوب الزام آور نیست، اما نقشه راهی را در مورد روند تکاملی فکری سازمان دهنده ها ارائه می دهد. اتحادیه اروپا (EU) قبلاً قانونی فشرده و سخت گیرانه را در 458 صفحه به نام قانون"" هوش مصنوعی اتحادیه اروپا ""وضع کرده است . اما قانون با واکنش های متفاوتی از سوی دولت های کشورهای عضو مواجه شده است. این قانون به طور مناسب نگرانیهای مربوط به سوء استفاده احتمالی، از جمله سوء استفاده از تکنیکهای تغییر چهره را برطرف میکند.اما از سوی دیگر، رئیسجمهور فرانسه ابراز ناراحتی کرد که این قانون سنگین در برابر نوآوریهای آمریکایی، چینی و حتی بریتانیایی به ضرر فرانسه خواهد بود، زیرا قوانین اتحادیه اروپا دیگر بریتانیا را مقید نمیکند. رقابت هوش مصنوعی هم در حوزه تجاری و هم در حوزه امنیتی شدید است. شرکت ها و دولت ها در حال رقابت برای تکمیل چهره آینده هستند. اگرچه این قانون در اتحادیه اروپا تصویب شده است، اما قانون هوش مصنوعی بر روی شرکتهای آمریکایی نیز تاثیر خواهد داشت، زیرا به خوبی ثابت شده است که فضای سایبری و تلاشها برای سامان دهی و محدود کردن آن در واقع بدون مرز است. اتحادیه اروپا به عنوان اولین در نوع خود، قانون هوش مصنوعی خود را به عنوان یک الگو ارائه کرد. با این حال، سازمانهای های ایالات متحده باید تعادل نوآوری و مقررات را به دقت ارزیابی کنند. همانطور که در بالا ذکر شد، دشمنان آمریکا که هوش مصنوعی را تحت کنترل دولت توسعه می دهند، هیچ محدودیتی برای سرعت توسعه و استقرار هوش مصنوعی برای به دست آوردن مزیت dystopian"دیستوپیایی" قائل نمی شوند. تلاش برای سبقت گرفتن از آمریکا در همه جا به یکباره اتفاق افتاده است. ارتش ایالات متحده در حال حاضر اهرم های" قدرت در زمان صلح" برای حفظ قدرت دفاعی خود را به اندازه کافی ندارد. در حال حاضر، ارتش آزادیبخش خلق چین (PLA) از هوش مصنوعی برای تکمیل سیستم های هدف گیری و هدایت موشک استفاده می کند. گزارشهای اخیر آژانس بینالمللی انرژی اتمی (IAEA) در مورد افزایش غنیسازی اورانیوم ایران، زنگ خطر را در لندن و پاریس به صدا درآورد. واشنگتن و بروکسل(اتحادیه اروپا) باید در مجموع بیش از این نگران باشند. به این ترکیب، امکان به وجود آمدن محور جدیدی شرارت سایبری، شامل بازیگران دولتی و غیردولتی را نیز اضافه کنید. چین در حال حاضر از مزیت برخورداری از منابع طبیعی مورد نیاز برای ایجاد زیرساخت هوش مصنوعی برخوردار است. اقتصاد و ارتش آن در حال حاضر پس از آمریکا در رتبه دوم قرار دارند. هوش مصنوعی وسیلهای است که چین از طریق آن میتواند به بهای دنیای غرب، سلطه خود را به دست آورد. مؤسساتی که پس از جنگ جهانی گذشته برای جلوگیری از تکرار چنین فاجعهای تأسیس شدهاند، در حال تصویب قطعنامههایی هستند.در این قطعنامه ها دولتها به طور یکسان توافق می کنند که از هوش مصنوعی به خوبی استفاده کنند و به طور جمعی تخلفات آن را کنترل کنند. سازمان ملل متحد قطعنامه ای برای ترویج هوش مصنوعی ،" ایمن و قابل اعتماد" برای مقابله با چالش های جهان تصویب کرد. اتحادیه بین المللی ارتباطات راه دور (ITU) یک نشست " AI for Good Summit " با اهداف آرمانی تشکیل داد. تاریخ حکم می کند که در درگیری های جهانی، قدرتمندترین ابزارها پیروز خواهند شد. بنابراین، برنده شدن در مسابقه هوش مصنوعی و دستیابی به هدف "صلح از طریق قدرت" بر عهده نوآوران آمریکایی است. تنها در این صورت است که می توان مسیری را برای حفظ ثبات و مقابله با دشمنانی که مصمم به استفاده از هوش مصنوعی به روشی هستند که مفهوم جنگ را دوباره تعریف کند.ایجاد کرد مانیشا سینگ عضو ارشد هوش مصنوعی در موسسه کراچ برای دیپلماسی فنی و دستیار سابق وزیر امور خارجه آمریکا منبع:https://nationalinterest.org/tag/military

-

1 پسندیده شدهتاثیر جنگ روسیه و اوکراین بر برنامه ریزی سایبری ملی: بررسی ده کشور نویسندگان:گرگ استین و ناتالیا خانیجو چکیده: جنگ روسیه علیه اوکراین شامل گسترده ترین و مداوم ترین عملیات سایبری توسط یک کشور علیه دیگری در تاریخ است. با گسترش جنگ، عملیات سایبری توسط هر دو طرف به طور محسوسی افزوده شده است و روسیه حملات سایبری به ایالات متحده و کشورهای متحد را افزایش داده است. این رویدادها باعث شده است که کشورهای دیگر توانایی های خود را برای دفاع در برابر عملیات سایبری مشابه در اینده تقویت کنند. این مقاله بررسی می کند که چگونه ده کشور کانادا، فنلاند، فرانسه، آلمان، ژاپن، هلند، لهستان، سوئد، انگلستان و ایالات متحده به جنگ در حوزه سایبری واکنش داده اند. بر اساس تجزیه و تحلیل اسناد دولتی و اظهارات عمومی، همراه با کارگاه اموزشی که در اکتبر 2023 در برلین برگزار شد، نویسندگان پنج برداشت از جنگ را شناسایی کرده اند. اول، از بین رفتن مرزهای بین رقابت، بحران و جنگ در فضای مجازی باعث نیاز به تداوم دفاع سایبری شده است دوم، ایجاد پایه های امنیت سایبری ملی باید در میان اولویت های اصلی دولت ها باشد و این نیاز به تخصیص بودجه مداوم برای حفظ ان دارد. ، سوم اهمیت یک دفاع سایبری گسترده تر و فعال تر است که توسط اصل دفاع "در عمق" (‘defence in depth’) شناخته می شود. چهارم این است که دفاع سایبری ملی از طریق مشارکت موثر (بین دولت ها و بخش خصوصی) و از طریق اتحاد (با کشورهای همفکر) اسان تر است. در نهایت، پنجم -عملیات نفوذ یک چالش رو به رشد و مهم در فضای سایبری است، به طوری که اکثر مناطق مورد بررسی اقدامات جدیدی را برای افزایش انعطاف پذیری جامعه در برابر چنین عملیاتی ارائه می کنند. نتیجه .افزایش شدید اصلاحات سازمانی و تخصیص بودجه برای ماموریت های سایبری بوده است. حتی در کشورهایی که مسیر اصلاح سیاست و سرمایه گذاری قبل از سال 2022 کاملا مشخص بود (مانند ایالات متحده و انگلستان)، تغییرات سازمانی جدید مهمی علاوه بر آن اعلام شده است.(علی الخصوص ماموریت های سایبری خاص.) کشورهایی مانند ژاپن متوجه شده اند که یک رویکرد پیشگیرانه تر به دفاع سایبری یک واقعیت اجتناب ناپذیر است و انها به طور فعال به دنبال راه هایی برای ترکیب آن در دکترین خود به صورت آشکار هستند. با این حال، در برخی از کشورهای اروپایی مانند فرانسه، آلمان و هلند، رویکرد پیشگیرانه تر به دفاع سایبری چالش زا ست (تقابل با جامعه مدنی). با این وجود، تعریف ایالات متحده از "تعامل مداوم"، از جمله عملیات "دفاع از جلو"، جذابیت فزاینده ای دارد. همه کشورهای مورد بررسی در این مطالعه، بازسازی داراییهای نظامی سایبری خود را نه تنها برای جنگ، بلکه برای زمان صلح به طور مستمر تقویت ، اصلاح یا افزایش می دهند دفاع سایبری اوکراین اهمیت اتحادها را نشان داده است. بنابراین بسیاری از کشورها دیپلماسی سایبری خود را با تقویت، گسترش و تعمیق مشارکت ها افزایش داده اند. دیدگاه امریکا و بریتانیا در مورد یک رویکرد پیشگیرانه تر برای دستیابی به تداوم دفاع سایبری احتمالا به تدریج توسط کشورهای بیشتری، به ویژه متحدان نزدیک انها اتخاذ می شود. این جنگ نقش شرکت های فناوری را به عنوان بازیگران ژئوپلیتیکی مورد تاکید قرار داده است، زیرا انها مداخلات قاطعی در جنگ انجام داده اند. ارائه خدمات و قابلیت های امنیت سایبری این شرکت ها ، دفاع سایبری اوکراین را در لحظات بحرانی تقویت کرده است.و این شرکت های فناوری باعث کاهش عملیات روسیه در اوکراین شده اند. تکنیک ها شامل همکاری با سیستم عامل ها برای معرفی مکانیسم های شفافیت و پاسخگویی بیشتر و ابتکارات اموزشی برای ترویج سواد دیجیتال است . با این حال، تنها تعداد کمی از کشورهای مورد بررسی تمام این اقدامات را انجام می دهند، زیرا اکثر انها اطلاعات را خوب پردازش نمی کنند. 1.مقدمه به طور کلی، اکثر کشورهای حاضر در این مطالعه تغییرات قابل توجهی در سیاست های امنیت ملی و برنامه ریزی سیاست سایبری انجام داده اند. . عملیات سایبری و پتانسیل چین به یک انگیزه اضافی مهم برای تقویت دفاع سایبری ملی تبدیل خواهد شد. این جنگ به نوعی اراده دولت های پیشرو را برای تعهد خود به رویکرد کل جامعه برای حمایت از توانایی های سایبری ملی، دفاع و انعطاف پذیری تقویت کرده است. در فنلاند، این مفهوم از دفاع ملی در دولت اجرا شده است. اگر روسیه همچنان به گسترش عملیات سایبری و اطلاعاتی خود علیه اوکراین و متحدانش ادامه دهد. تغییرات قابل توجه بیشتر در سیاست سایبری ملی ادامه خواهد یافت وزیر دفاع کانادا در ژوئن 2023گفت، "جنگ پوتین با اوکراین به همه ما یاداوری کرده است که حوزه سایبری برای امنیت ملی ما بسیار مهم است" این مقاله ده کشور را بررسی می کند تا بفهمد که چگونه تاثیر عملیات سایبری در جنگ روسیه و اوکراین را درک کرده اند. ما به کانادا، فنلاند، فرانسه، المان، ژاپن، هلند، لهستان، سوئد، انگلستان و ایالات متحده نگاه می کنیم. این تحقیق بر اساس بیانیه های سیاست استراتژیک، از جمله تغییرات اعلام شده در دکترین، ساختار نیرو، توسعه نیروی کار و هزینه ها است. این تجزیه و تحلیل همچنین بر اساس نتایج کارگاهی است که در اکتبر 2023 در برلین برگزار شد. نویسندگان دیدگاه گسترده ای از استراتژی و عملیات برای حوزه سایبری دارند و متوجه شدند که بسیاری از سیاست ها و قابلیت ها فقط مربوط به ارتش نیست و امنیت سایبری نیاز به رویکرد کل جامعه دارد. مرجع کلیدی برای این مقاله حمله تمام عیار روسیه به اوکراین در 24 فوریه 2022 است، همچنین نشان می دهد که اکثر کشورهای تحت پوشش این گزارش در پاسخ به افزایش تهدیدات سایبری از مسکو و دیگر بازیگران مانند پکن یک دهه قبل، وضعیت سایبری خود را ارتقا داده اند. یعنی برخی از بخشنامه های ارتقاء سایبری پس از تهاجم. قبل از خود تهاجم اماده شده بود، جنگ بر اهمیت اقدامات خاص دفاع سایبری و انعطاف پذیری برای بسیاری از کشورها تاکید کرده است و این در این تحقیق برجسته شده است. 2. تداوم دفاع سایبری جنگ نشان داده است که هیچ مرز مشخصی بین صلح و جنگ در فضای سایبری وجود ندارد. مرزهای بین رقابت، بحران و درگیری کم رنگ است و کشورها در زمان صلح حداقل "رقابت" را تجربه می کنند. بنابراین انها باید برای ایجاد دفاع سایبری و انعطاف پذیری به گونه ای برنامه ریزی کنند که در مقابل این وضعیت دائمی تنش آماده باشند. بسیاری از کشورهای مورد بررسی قبل از فوریه 2022 تشخیص داده بودند که افزایش امنیت سایبری نیاز به سرمایه گذاری بیشتر دارد، جنگ به تلاش های انها فوریت بخشیده است. این درگیری همچنین روشن کرده است که یک موقعیت دفاعی صرفا واکنشی در فضای سایبری کافی نیست و یک رویکرد رو به جلو لازم است. محو شدن مرزها به این معنی است که دولت ها می توانند با برنامه ریزی (از طریق استراتژی ها و سرمایه گذاری های خود) برای تداوم دفاع سایبری در سراسر طیف درگیری بهره مند شوند. برخی از کشورها اهمیت بیشتری برای اتخاذ یک رویکرد پیشگیرانه تر برای دفاع سایبری در نظر گرفته اند. انها این را نه بر اساس تجربه دفاع سایبری اوکراین از فوریه 2022، بلکه بر تلاش های کیف برای تقویت انعطاف پذیری سایبری برای تقریبا یک دهه قبل از حمله قرار می دهند. به عنوان مثال، اوکراین از زمان الحاق کریمه به روسیه در سال 2014 سرمایه گذاری های قابل توجهی در تقویت دفاع سایبری خود انجام داده است. 3. پیاده سازی امنیت سایبری اصل کلیدی برای هر ده کشور مورد بررسی، نیاز به بهبود امنیت سایبری اساسی در سطوح فردی و سازمانی و همچنین در بخش های دولتی و خصوصی است. در اوریل 2023، سازمان های امنیت سایبری ملی Five Eyes به طور مشترک گزارشی در مورد بهترین شیوه ها برای شهرهای هوشمند برای شناسایی خطرات و ارائه توصیه ها منتشر کردند. این مطالعه یک رویکرد در حال تغییر برای اطمینان از بهداشت سایبری را با بررسی مجدد و تقویت دفاع بنیادی در برابر حملات سایبری مکرر و هدفمند در طول بحران ها برجسته می کند. به طور خاص، کشورها تاکید بیشتری بر بهبود انعطاف پذیری سایبری ملی خود، از جمله از طریق استفاده از چارچوب های نظارتی دارند. اقدامات دیگر شامل اجرای امنیت در تمام مراحل توسعه وطراحی و توانایی و عملکردهای سازمانی است. کانادا اعلام کرده است که قصد دارد امنیت سایبری را افزایش دهد. در حالی که این کشور قبلا این مفهوم را به عنوان یک اولویت مهم شناسایی کرده بود و استراتژی ملی امنیت سایبری خود را در سال 2018 منتشر کرد، در بودجه 2022 خود، دولت 875.2 میلیون دلار را برای پنج سال از سال مالی 2022 تا۲۰۲۶ اختصاص داد. این بودجه همچنین یک بودجه238.2m دیگر برای اقدامات نامشخص اضافی در پاسخ به چشم انداز تهدید در حال وقوع فراهم شده است. کانادا قصد خود را برای ایجاد یک برنامه صدور گواهینامه امنیت سایبری برای محافظت از زنجیره تامین دفاعی خود اعلام کرد (در ابتکار عمل طراحی شده با وزارت دفاع ایالات متحده) فرانسه در بررسی استراتژیک ملی خود که در سال 2022 منتشر شد، انعطاف پذیری سایبری را به عنوان یک اولویت استراتژیک کلیدی مطرح کرد. علاوه بر این، رئیس جمهور امانوئل ماکرون قصد دولت را برای دفاع سایبری در سطح جهانی در عرض پنج سال اعلام کرد. در نوامبر 2023، دولت به طور متوسط 39 میلیون یورو را برای 17 پروژه در نظر گرفته شده برای تقویت انعطاف پذیری سایبری را اعلام کرد. بررسی استراتژیک ملی اشاره کرد که با وجود تلاش برای تقویت امنیت سایبری، هنوز جا برای بهبود" وجود دارد. به طور مشابه، آلمان یک مرکز امنیت سایبری در سال 2016 تاسیس کرده است، با این حال اذعان دارد که باید تلاش های خود را در این زمینه ادامه دهد. در گزارش با عنوان "وضعیت امنیت فناوری اطلاعات در آلمان 2023"، دفتر فدرال امنیت اطلاعات (BSI) اظهار داشت که باید "به طور فعال امنیت سایبری را شکل دهد تا "در وضعیت مطلوب قرار بگیرد BSI همچنین اشاره کرد که از سال 2020، هزینه های شرکت ها در فناوری اطلاعات به طور پیوسته افزایش یافته است و رقم آن در سال (2022 )7.8 میلیارد یورو بود. با وجود این سرمایه گذاری ها، شرکت های آلمانی در سال 2022 از حملات سایبری 203 میلیارد یورو از دست دادند. به عنوان بخشی از چشم انداز جامع و بازسازی وزارت فدرال کشور و جامعه (BMI)، این وزارتخانه در ژوئیه 2022 "دستور کار امنیت سایبری وزارت کشور و جامعه فدرال" را منتشر کرد. در این مقاله، این وزارتخانه به صراحت اظهار داشت که جنگ اوکراین اهمیت امنیت سایبری را برای اقتصادهای دیجیتال پیشرفته مانند آلمان را نشان داده است که از طریق حملات هدفمند به زیرساخت های حیاتی و افزایش فعالیت های مجرمانه سایبری با تهدیدات فزاینده مواجه است. در سال 2022، ژاپن همچنین سیاست امنیت سایبری به روز شده خود را برای حفاظت از زیرساخت های حیاتی منتشر کرد. این سند بر نیاز به اقدامات مستقل و پیشگیرانه توسط همه ذینفعان تاکید کرد تا اطمینان حاصل شود که انها به پرورش یک فرهنگ متمرکز بر امنیت سایبری برای توسعه پایدار جامعه کمک می کنند. در حالی که NSS اقدامات روسیه را به عنوان چکاندن ماشه برای توکیو ذکر کرد. اما این تغییر بیشترین انگیزه را از چین می گیرد با این حال مرکز ملی امادگی و استراتژی ژاپن برای 8 موسسه بین المللی مطالعات استراتژیک امنیت سایبری اعتراف کرد که از یک هک و نفوذ امنیتی رنج می برد که از اکتبر 2022 تا ژوئن 2023 کشف نشده است. با اینکه ژاپنی ها چین را به عنوان مسئول عملیات نفوذ اکتبر 2022 متهم نکرده اند ولی، چندین منبع این ارتباط را شناسایی کرده اند در نتیجه ژاپن متعهد شده است که بودجه امنیت سایبری خود را طی پنج سال آینده به میزان ده برابر افزایش دهد. فنلاند و سوئد پس از ارائه پیشنهادات برای پیوستن به ناتو، نگرانی های خود را در مورد افزایش حملات سایبری و تلافی احتمالی روسیه ابراز کردند. فنلاند گزارش داد که از زمان پیوستن به Alliance شاهد افزایش چهار برابری حملات باج افزار بوده است.16 کشورهای اسکاندیناوی نیز امنیت سایبری را به عنوان بخشی از بهبود دفاع سایبری ملی اولویت بندی می کنند. دانمارک، فنلاند، ایسلند، نروژ و سوئد قرار است در مجموع 2 میلیارد دلار در ارتقاء دفاع سایبری نظامی و ملی خود سرمایه گذاری کنند علاوه بر این، مشارکت های دولتی و خصوصی افزایش یافته است و شرکت های امنیت سایبری مشارکت های استراتژیک با نیروهای مسلح منطقه ای را تشکیل می دهند. به عنوان مثال، شرکت نروژی Atea یک قرارداد دو ساله فناوری اطلاعات و خدمات امنیت سایبری به ارزش 45 میلیون دلار با موسسه تحقیقات دفاعی نروژ و سازمان امنیت ملی نروژ امضا کرد. سوئد در طول ریاست نیم ساله اتحادیه اروپا، امنیت سایبری را به عنوان یک نقطه استراتژیک کلیدی می داند بریتانیا و ایالات متحده امنیت سایبری را قبل از فوریه 2022 در اولویت قرار داده بودند، با این حال، جنگ قطعا تلاش های هر دو کشور را برای اتخاذ یک رویکرد متنوع تر و جامع تر به حوزه سایبری تقویت کرده است. لندن در گزارش سالانه پیشرفت استراتژی سایبری خود، برنامه هایی را برای تقویت قوانین انعطاف پذیری سایبری خود اعلام کرد و تاکید کرد که چگونه از صنعت و اپراتورهای زیرساخت های حیاتی ملی که در پاسخ به تهاجم روسیه با تهدیدات سایبری مواجه هستند، حمایت کرده است. بریتانیا در سال 2022 یک هیئت مشاوره سایبری ملی تاسیس کرد و همچنین در سال 2023 یک طرح مشاور سایبری را راه اندازی کرد که هدف ان ارائه مشاوره امنیت سایبری قابل اعتماد و مقرون به صرفه و پشتیبانی عملی از طریق استفاده از کنترل های فنی ذکر شده در طرح ملزومات سایبری است. این استراتژی اشاره کرد که سیستم های فناوری اطلاعات در زنجیره تامین و کمبود متخصصان امنیت سایبری همچنان آسیب پذیر هستند. استراتژی ملی امنیت سایبری واشنگتن در سال 2023 بر نیاز به توازن مجدد مسئولیت های امنیت سایبری به دور از بخش های اسیب پذیر مانند کسب و کارهای کوچک و افراد به سازمان هایی که قادر به کاهش خطر هستند، تاکید کرد. قبل از جنگ روسیه و اوکراین، دولت ایالات متحده قبلا دستورات اجرایی و یادداشت هایی را برای بهبود امنیت سایبری ملی، استفاده از محاسبات کوانتومی و کاهش خطر برای سیستم های رمزنگاری اسیب پذیر منتشر کرده بود. استراتژی 2023 به دنبال ایجاد این تلاش ها با تامین زیرساخت های حیاتی از طریق گسترش استفاده از حداقل الزامات امنیت سایبری در بخش های حیاتی، امکان همکاری دولتی و خصوصی و همچنین دفاع و مدرن سازی شبکه های فدرال است. ادامه دارد

-

1 پسندیده شدهبسم ا... شناور موشک انداز ذوالفقارکلاس نیروی دریایی ارتش ونزوئلا در رژه سالانه این کشور

-

1 پسندیده شده

-

1 پسندیده شدهبسم ا... اگر این عکس صحت داشته باشد ، باید دقیق تر جمله را تصحیح کرد سامانه زوبین برای دفاع برد کوتاه از موضع یک سامانه برد بلند تر وارد صحنه شده .. پی نوشت : شیوه چینش این موضع دفاع هوایی شبیه به سام-2/ اچ کیو-2 است ..

-

1 پسندیده شدهبا این تصاویر می توان تایید کرد که سامانه پدافند هوایی «زوبین» از تهران، پایتخت، فعال و به صورت عملیاتی وارد رینگ های پدافند هوایی در سطح پدافند برد کوتاه شده است. @Final_Battle313

-

1 پسندیده شدهروز گذشته وزیر دفاع روسیه با حضور در یکی از اتاق های عملیات جنگ بصورت زنده بر روند عملیات در اکراین نظارت کرده در این بازید تصاویر ی از پایش پهپادی بعد از حملات سوخو 34 های روسها به مواضع اکراینی ها به نمایش در امده نکته جالب انکه با وجود مات کردن تمام مانیتورها اما صفحه نمایشگر پشت سر وزیر دفاع روسیه(به صورت عامدانه ) مات نشده بوده که نشان دهنده فعالیت یک پهپاد شناسایی رزمی بوده که با توجه به نشان هاو علائم بروی نمایش گر حدس زده می شود متعلق به پهپاد مهاجر 6 ساخت ایران باشد در درگیریهای داخلی سودان به نظر میرسد ارتش این کشور در حال استفاده گسترده از پهپادهای مهاجر 6 برای حمله به مواضع نیروهای واکنش سریع است

-

1 پسندیده شده

-

1 پسندیده شدهافتتاح بزرگترین آبشیرینکن فراساحلی جهان برای سیستان و زاهدان با توجه به قطع شدن جریان آب رودخانه ی هیرمند، آب شرب سیستان و زاهدان دچار مشکل شده بود. به همین دلیل طرح تأمین آب اضطراری سیستان و زاهدان با برداشت آب از منابع آب زیرزمینی از ابتدای آذر ماه سال گذشته در دستورکار شرکت آب و فاضلاب سیستان و بلوچستان قرار گرفت.در این خصوص 73 حلقه چاه حفاری شد. به دلیل شرایط خاص آب موجود در منطقه از لحاظ کیفیت، برای ارائه خدمات مطلوب به مردم سیستان و زاهدان، شیرین سازی آب با نصب دستگاههای آب شرین کن به طرح اضطراری آبرسانی اضافه شد. با افتتاح این طرح مشکل آب شرب منطقه ی سیستان و زاهدان بدون نیاز به آب رودخانه ی هیرمند بر طرف شده است.

-

1 پسندیده شدهبسم ا... لورا هواپایه https://aparat.com/v/hbko9gh پی نوشت : تجمیع مطالب تاپیک از بخش های مختلف انجمن میلیتاری- هفدهم خرداد هزارو چهارصد و سه خورشیدی

-

1 پسندیده شده

-

1 پسندیده شدهحمله ی موشکی عراق صدام به اسرائیل: عکس شلیک موشک های پاتریوت این حمله در طی یک ماه و شش روز در سال 1991 اتفاق افتاده و طی ان 42 موشک اسکاد (الحسین) به سمت اسرائیل شلیک شد. موشک های عراقی عمدتاً مناطق مسکونی شهرهای تل آویو و حیفا اسرائیل را هدف قرار دادند. حملات موشکی همزمان با بمباران هوایی جنگ اول خلیج فارس آغاز شد که زیرساخت های نظامی عراق را هدف قرار میداد. نتیجه ی حملات: دو غیرنظامی اسرائیلی در نتیجه مستقیم حملات موشکی کشته شدند. بین 11 تا 74 نفر به دلیل استفاده نادرست از ماسک های گاز، حملات قلبی و استفاده نادرست از داروی ضد سلاح های شیمیایی آتروپین کشته شدند . در مجموع 4100 ساختمان آسیب دیدند و حداقل 28 عدد از آن ساختمان ها ویران شدند. منطقه ای که بیشترین آسیب را متحمل شد، شهر رامات گان بود. عملکرد پدافند هوایی پاتریوت: عکس اسکاد سرنگون شده توسط پاتریوت در ابتدا جرج بوش ادعای رهگیری 41 موشک از 42 موشک عراقی را کرد ولی سپس گفته شد که پاتریوت 40_50 درصد موشک های اسکاد عراقی را رهگیری کرده است. اما سالهای بعد در تحقیقات مجلس نمایندگان آمریکا اعلام شد میزان موفقیت پاتریوت تنها 9 درصد بوده است.

-

1 پسندیده شدهیادش بخیر یه روزگاری این تاپیک مطلب مینوشتم امروز توی نت دنبال یه مطلبی میگشتم بشکل اتفاقی پرت شدم اینجا نشستم خاطرات خودمو یکبار دیگه از اول تا آخر خوندم، همه لحظات مثه فیلم از جلو چشمم گذشتن یادش بخیر جوانی کجایی که یادت بخیر راستی! چقد من ایراد تایپی داشتم!!!

-

1 پسندیده شدهآغاز مراحل ساخت دومین فروند از هواپیمای ترابری سیمرغ امیر خواجه فرد: به فضل خداوند تستهای پروازی اولین فروند از هواپیمای ترابری سیمرغ با موفقیت در حال سپری شدن است و انشاءالله به زودی این هواپیما در چرخهی عملیاتی قرار خواهد گرفت که با توجه کاربریهای متنوع آن بخشی از نیاز هوایی کشور تامین خواهد شد.مراحل ساخت دومین فروند از هواپیمای ترابری سیمرغ نیز آغاز شده است.

-

1 پسندیده شدهبسم ا... پی نوشت : تا چه اندازه محیط ثبت تصویر و یکدست بودن پوشش رنگ بدنه یک جنگنده در معرفی یک نیروی هوایی تاثیرگذار هست ...

-

1 پسندیده شدهتاثیر جنگ روسیه و اوکراین بر برنامه ریزی سایبری ملی:(قسمت سوم) 6. شرکا و متحدین دفاع سایبری موفق اوکراین در طول جنگ به شدت به اقدامات امنیتی سایبری وابسته بوده است کیف یک دهه قبل گرفتار رقابت سایبری و درگیری با روسیه شد اوکراین تقویت امنیت سایبری خود را از طریق همکاری نزدیک با شرکای بین المللی و با بخش خصوصی، با شتاب قابل توجهی شدت داده تا حمله روسیه و از آن زمان به بعد این شتاب به این معنی است که بسیاری از مهمترین همکار یها و شرکتها اغلب به صورت موقت تصویب می شوند و نمی توانند به جای دیگری منتقل شوند. بنابراین، یک درس کلیدی از جنگ برای سایر کشورها، ایجاد یک رویکرد ساختار یافته تر نسبت به مشارکت های بین المللی و همکاری با بخش های مربوطه بخش خصوصی در زمان صلح است تا انها مجبور به بازسازی، بازسازی و بازسازی در وسط جنگ نباشند. تمام کشورهای مورد بررسی در این گزارش کاملا از تاثیرات مثبت همکاری بین المللی بر دفاع سایبری ملی اگاه هستند. این کشورها همچنین نیاز به اجرای همکاری پایدار و ساختار یافته را درک کردند. شاید کارهای قابل تحسین متعددی از متحدها و شرکت های فناوری برای حمایت از دفاع سایبری اوکراین صورت گرفته، ولی کشورها نمی توانند در آینده به این ابراز همدردی و تعهد تکیه کنند. بنابراین، یک جنبه کلیدی از این اصلاحات. همکاری سایبری عمیق تر بین کشورها، به ویژه برای دفاع سایبری و به اشتراک گذاری اطلاعات است اقدامات بازیگران دولتی و غیر دولتی طرفدار روسیه این نیاز به همکاری سایبری را تقویت کرده است. هکریستهای های طرفدار کرملین وب سایت ها و خدمات کلیدی در فرانسه،آلمان و سوئیس را تعطیل کرده اند. انها همچنین تجاوز سایبری در سراسر جهان را در طول جنگ افزایش داده اند و به دنبال نهادهای کلیدی مختلف مانند ارتش، خدمات حمل و نقل و شبکه های انرژی هستند. این امر باعث شد از دفاع مشترک کشورهای اروپایی و متحدانشان که معماری امنیت سایبری آنها از طریق این حملات مکرر و تشدیدکننده زیر ضربه رفته انتقاد شود چندین کشور دریافته اند که دفاع سایبری مشترک می تواند از طریق تمرینات سایبری تقویت شود که اغلب به عنوان یک معیار عملکرد و ظرفیت سازی برای تشویق همکاری های عمیق تر بین المللی در طیف وسیعی از فعالیت ها عمل می کند. تمریناتی مانند Locked Shields( سپرهای نفوذ ناپذیر)وred teaming (گروه بندی قرمز)، و همچنین تعاملات دو جانبه و سه جانبه، همه تا حدی به تقویت روابط کمک می کنند. با این حال، چنین فعالیت های چند وجهی و چند ملیتی، دولتها را ملزم به در اختیار گذاشتن شرکتها و خدمات و کارشناسان فنی می کند که عموما کشورها در این حوزه با کمبود شدید مواجه هستند چند مانور سایبری در طول جنگ اوکراین برگزار شده است که ماهیت همکاری چنین تمریناتی را نشان می دهد. به عنوان مثال، در فوریه 2023، فرانسه میزبان ORION 23 بود 14 کشور متحد در آن شرکت داشتند این بزرگترین مانور نظامی نیروهای فرانسوی در 30 سال گذشته بود. در همان زمان، ارتش بریتانیا دفاع سایبری مارول 2، بزرگترین مانور سایبری نظامی در اروپای غربی را رهبری کرد. این تمرین ("capstone ") سنگ بنایی برای تلاش های اموزشی یک ساله و بیش از 750 متخصص سایبری از نیروهای مسلح مختلف بریتانیا بود. سازمان های دولتی و شرکای صنعتی کشورهای دیگر مانند ایتالیا، ژاپن، کنیا و عمان نیز در دفاع سایبری مارول ۲ شرکت کردند. این تمرین بیشتر به سمت مهارت های فردی نسبت به عملیات ترکیبی توسط شبکه های نظامی بود. ژاپن معتقد است که همکاری کلید دفاع سایبری است و توکیو قصد دارد روابط سایبری با ایالات متحده را از نظر گزینه های بازدارنده انعطاف پذیر، تمرینات دوجانبه، اطلاعات مشترک و همچنین نظارت و شناسایی عمیق تر کند. برخی از این روابط به آموزش سایبری مشترک، برنامه ریزی ترکیبی یا عملیات سایبری هماهنگ گسترش یافته است. تا اواسط سال 2023، ایالات متحده بیش از 50 عملیات hunt-forward’"شکار رو به جلو" را در 75 شبکه با حداقل 23 کشور انجام داده است. در فوریه 2023، فنلاند، سوئد و ایالات متحده یک مانور نظامی سه جانبه برای تقویت دفاع سایبری و اطمینان از قابلیت همکاری بین المللی انجام دادند جنگ در اوکراین نشان داده است که اتحاد و مشارکت، به ویژه برای دفاع سایبری، بخشی جدایی ناپذیر از امنیت و دفاع ملی است. به منظور تعمیق و تسریع کانال های مشارکت در طول بحران ها، بهتر است کشورها با اطمینان از همکاری ساختار یافته و اعتماد ساز در زمان صلح شروع کنند. مشارکت های جدید بین کشورها می تواند به دلیل احساس مشترک اسیب پذیری در زمان جنگ به راحتی ایجاد شود، البته ممکن است همیشه اینگونه نباشد. از این رو، کشورها در زمان صلح به خوبی می توانند مشارکت های عمیق تری با کانال های ارتباطی قابل اعتماد ایجاد کنند تا مجبور به اقدامات موقت واکنشی نشوند، این جنگ نشان داد که یافتن روش های جدید برای به اشتراک گذاشتن اطلاعات و منابع حیاتی بدون به خطر انداختن روش ها و منابع اطلاعاتی حساس امکان پذیر است. شرکت های فن اوری به عنوان شرکای مهم (گوگل، مایکروسافت و استارلینک و...) این جنگ نقش شرکت های فناوری به عنوان بازیگران ژئوپلیتیکی را کاملا برجسته کرده است. بخش خصوصی سهم قاطعی در جنگ در دو حوزه کلیدی داشته است. اولا، ارائه مستقیم قابلیت های امنیت سایبری، پشتیبانی تحلیلی، اتصال و انعطاف پذیری داده ها، موقعیت اوکراین را تقویت کرده است. ثانیا، باعث کاهش عملیات های روسیه. پس از تهاجم به طور مستقیم بر بخش ICT مسکو. تاثیر گذاشته است. در استانه تهاجم روسیه،آمازون با کیف برای پشتیبان گیری از پایگاه داده های دولتی در فضای ابری کار می کرد و این به کاهش آسیب هایی که در صورت نابودی فیزیکی، نقض یا تخریب سیستم های اوکراین رخ می داد، کمک کرد. مداخله آنها به طور قابل توجهی درک سنتی از " یک مبارز تحت قانون درگیری مسلحانه (LOAC) را پیچیده کرده است. جنگ اوکراین همچنین شاهد احیای فعالیت های هکری بوده است که مرز بین فعالیت های حمایت شده دولتی و داوطلبانه را محو می کنند. در چنین شرایطی، استفاده از قوانین بین المللی بسیار دشوارتر است. لیندی کامرون، مدیر اجرایی مرکز ملی امنیت سایبری بریتانیا، می گوید: کمپین روسیه به دلیل استفاده از "تخصص دیجیتال غرب و اوکراین در دولت ها و بخش خصوصی" تا حد زیادی شکست خورده است با این حال، بررسی مواضع کشورها نشان داده است که اکثر دولت ها قدردان نقش کلیدی این شرکتها در دفاع سایبری، انعطاف پذیری و به اشتراک گذاری اطلاعات ایفا می کنند هستند که شامل مشارکت در عملیات سایبری برای دفاع از سیستم های اوکراین . ارائه زیرساخت های فناوری اطلاعات و ارتباطات (ICT) مانند ذخیره سازی ابری یا ماهواره ها برای حفظ ارتباط اوکراین؛ تحریم ارائه خدمات ICT به روسیه و.... با این حال، در این ترکیب که متشکل بازیگران شخصی (غیر دولتی و داوطلب) و تحت امر دولت هستند امنیت صنعت را نمی توان تضمین کرد. در آینده، مهاجمان ممکن است به دنبال هدف قرار دادن شرکت هایی باشند که پشتیبانی دفاعی حیاتی را ارائه می دهند، در نتیجه خطری برای کارکنان این شرکت ها در سطح بین المللی وجود دارد این تهدیدات همین مرز بندی کم رنگ بین زمان صلح و درگیری را محو می کند بر اساس یک مطالعه، تا 10 نوامبر 2023، بیش از 1000 شرکت عملیات خود را در روسیه محدود کرده اند و این امر به جداسازی اقتصادی شرکت های غربی و دیگر شرکت های فناوری اطلاعات و ارتباطات از روسیه کمک کرده است" دولت ها مجبور شده اند "کار با کسب و کارها را به روش های جدید و واقعا مشترک" آغاز کنند. در حالی که بسیاری از فناوری شرکت های غربی به شکلی قابل تحسین در اطراف اوکراین تجمع کرده اند اما ممکن است در آینده تمایل کمتری به انجام این کار داشته باشند مخصوصا اگر تضاد منافع مادی بیشتری وجود داشته باشد یا مرز بین متجاوز و قربانی به وضوح تعریف نشده باشد. . تعدادی از دولت ها و بسیاری از این شرکت های فناوری مزایای این کمک ها را تحسین کرده اند، اما همچنین از چالش های سیاسی، مالی، قانونی و عملیاتی برای پایداری در دراز مدت و تکرارپذیری در اینده محتاط هستند. ادامه دارد

-

1 پسندیده شدهچند نمونه رنگ آمیزی متفاوت آموزشی های ایران این رنگ آمیزی های متفاوت در ایران قبلا هم وجود داشته و به نظرم ربطی به سفارشات کنسلی نیست .حتی در اخبار اومده بود که این یاکها در ایران مونتاژ شدند.فکر می کنم این معنی رو میده که برای ما ساخته شدن

-

1 پسندیده شدهتصاویر ماهواره ای جدید از پایگاه فضایی چابهار با تشکر از دوستمان @bds110

-

1 پسندیده شدهبررسی احتملات پیرامون دوفروند یاک 130 ( YAK-130 ) که پیش تر کشورمان جهت ارزیابی اولیه از روسیه تحویل گرفته است در سفارشات خرید هواگرد معمول است که سازنده وقتی کار ساخت هواپیما را تکمیل کرد و به مرحله رنگ ( لایه نهایی ) رسید ، مطابق با درخواست سفارش دهنده ( و پروتکل یگان بکار گیرنده ) اقدام به رنگ آمیزی نهایی و درج علائم مدنظر او می نماید . مشخصاً در مورد این دو فروند YAK-130 که تصویر آن چندی پیش منتشر شد . این رنگ آمیزی ها مقداری غیر معمول به نظر می رسند . هم از این لحاظ که طرح کلی آنان با دیگر هواگردهای موجود ما همخوانی نداشتند و هم از نظر کیفت رنگ های انتخاب شده . اطلاعات زیادی در مورد جزئیات این خرید منتشر نشده است . و نمی توان با قطعیت اظهار نظر کرد . ولی بهر حال من همان ایام احتمالاتی به ذهنم رسید و سعی کردم که تطبیق های نیز در مورد این احتمالات انجام دهم . ولی حقیقتاً به یک نتیجه مشخص و قطعی نرسیدم . ( اکنون مطرح می نمایم ، شاید که دوستان مطلع تر بتوانند راهنمایی بکنند ) ( مورد ذیل را یک احتمال ضعیف در نظر بگیرید ) به چشم من در وهله اول اینگونه آمد که رنگ های بدنه این هواگردها به رنگ پرچم کشور هند و یا کشور نیجر بسیار نزدیک است . ( برای پرچم ایران طیف هایی از قرمز و سبز مشخص شده که حداقل در تصاویر منتشر شده از این دو فروند یاک 130 به نظر نمی رسد که این رنگ آمیزی به پروتکل های رنگ پرچم ما شبیه باشند ) من تلاش کردم در سوابق سفارشات و خریدهای کشور هند و نیجر در مورد این مدل هواپیما جستجو نمایم . ( اینکه آیا سفارش لغو شده ایی در رابطه با این مدل هواگرد داشته اند یا نه ؟ ) . ولی مشخصاً اطلاعاتی بدست نیامد . و حتی طرح کلی رنگ آمیزی را سعی نمودم با تیم های آکروجت ( نمایشی ) این کشورها تطبیق دهم . ( که البته مشابهتی وجود نداشت ) ولی مشخصاً در تمامی سوابق ، وجود رایزنی هایی در بین مقامات نظامی این سه کشور با روسیه ( سازنده YAK-130 ) وجود دارد . و طبیعتاً این امر می تواند بدیهی به نظر برسد که این کشور ها تمایل به عقد قراردادهای داشته اند . و نمونه هایی را جهت ارزیابی اولیه تحویل گرفته باشند . و یا اینکه روسیه از محل پیش نمونه های از قبل آماده شد ( برای قراردادهای کشورهای دیگر ) تعدادی را به دیگر علاقمندان هم تحویل داده باشد . بهر روی برای این رنگ آمیزی ها می توان دو احتمال را متصور شد : 1- در ارائه سفارش خرید به کارخانه سازنده ( در مورد طرح و انتخاب طیف رنگ آمیزی ) از طرف خریدار دقت زیادی به عمل نیامده و یا اینکه سازنده در ارائه سفارش نهایی اشتباهاتی داشته است . 2 - این امکان وجود دارد که این دو فروند ، تک نمونه های سفارشی و آزمایشی مربوط به قرارداد یک کشور ثالث بوده اند که بهر دلیلی لغو و به خریدار جدید ( ایران ) تحویل گردیده اند . رنگ آمیزی هواگردهای نیروی هوایی کشور هند ( تیم آکروجت ) رنگ آمیزی هواگرد های نیروی هوایی کشور نیجر ( گشت مرزی ) بررسی سوابق سفارشات دو کشور نیجر و هند در رابطه با هواپیمای YAK-130 نیروی هوای کشور هند : سوابق ابراز علاقه هندی ها پیرامون هواپیمای Yak-130 برای نیازهای IAF ( و مقاصد آموزشی ) به نظر به سال 2008 بر می گردد . و تاحدودی تا سال 2012 نیز ادامه داشته است . اما از آنجایی که YAK-130 آزمایشات ارزیابی خود را در روسیه آنزمان کامل طی نکرده بوده ، در نتیجه گیری های نهایی IAF این گزینه را نامناسب و از لیست سفارشات حذف می نماید .( به علت تکمیل نبودن طرح ) (و متعاقباً تصمیم می گیرد که برای مقاصد آموزشی خود به سمت خرید BAE Hawk Mk.132 بریتانیایی برود ) ( آن چیزی که برای بررسی حاضر من توانستم جستجو نمایم این بود که : گویا 3 فروند پیش نمونه به هندی ها در سال 2012 تحویل شده که بتوانند ارزیابی های عملیاتی خود را انجام دهند . ولی عکسی از طرح و رنگ آنها بدست نیامد ) نیروی هوای کشور نیجر : موجودی هواپیماهای نیروی هوایی نیجر بسیار کم است و بیشتر دارایی های آن را Su-25 و Cessna 208 تشکیل می دهد که عموماً برای مقاصد مبارزه با قاچاقیان و گشت زنی های مرزی بکار می روند . اما بنظر می رسد که در سال 2008 یک برنامه نوسازی را آغاز نموده است . و در ابتدای امر مذاکراتی با روسها داشته ولی بعداً برای " نوسازی و آموزش پرسنل " خود به سمت کشورهای فرانسه و ایالات متحده تمایل پیدا کرده اند . ( سوابق سفارش خرید YAK-130 و یا تصویر پیش نمونه های تحویلی احتمالی به این کشور نیز منتشر نشده است ) علائم کوچکی هم هست که شاید نشان دهنده این امر باشد که این هواگرد ها ساعات زیادی را در خدمت بوده باشند . البته ممکن است که این فرسایش های جزئی مربوط به طی کردن دوره تست اولیه در کارخانه سازنده باشد . و یا علامتی باشد بر اینکه این هواگرد ها مدت های مدیدی است که در کشور ما مورد استفاده قرار گرفته اند و اکنون خبر رسانی آن صورت پذیرفته است ! تهیه و گردآوری جهت انجمن میلیتاری

-

1 پسندیده شدهتاثیر جنگ روسیه و اوکراین بر برنامه ریزی سایبری ملی:(قسمت دوم) 4. دفاع سایبری در عمق ایالات متحده یکی از پیشگامان استراتژی دفاع سایبری به عنوان "درگیری مداوم"‘persistent engage" است این استراتژی نیاز به کاری بیش از دفاع سایبری منفعل دارد و نتیجه گیری مطلوب منوط به تداوم بیشتر دفاع سایبری ست . در سال 2018، دولت ایالات متحده رسما سیاست "دفاع از جلو" defending forward’در فضای مجازی را اتخاذ کرد که استفاده از آن به عملیات سایبری برای مختل کردن و تضعیف اکوسیستم های متخاصم توصیف می کند. این سیاست اهداف متعددی داشت، از جمله مختل کردن یا شکست حملات دشمن در زمان صلح بدون عبور از آستانه درگیری مسلحانه و به موازات آن، نیروهای سایبری ایالات متحده را قادر می سازد تا بهتر آماده انتقال از رقابت در زمان صلح به مدیریت بحران و فراتر از آن در جنگ باشند.(فکر می کنم آمریکا از سال2018 در فضای سایبر وضعیت جنگی اتخاذ کرده تا اینکه منتظر یک جنگ تمام جانبه باشه). ایالات متحده نتیجه عملیات سایبری خود در جنگ را به عنوان اعتبار استراتژی "درگیری مداوم" و "دفاع از جلو" در نظر گرفته است. واشنگتن به اوکراین برای شناسایی ، غیرفعال کردن یا مختل کردن بخش بزرگی از عملیات سایبری روسیه که در ژانویه 2022 به طور چشمگیری علیه اهداف نظامی و مدنی اوکراین به عنوان مقدمه ای برای جنگ افزایش یافته بود کمک کرده است. کشورهایی مانند فرانسه و هلند قبل از جنگ اذعان کرده بودند که دارای توانایی های سایبری تهاجمی هستند و این می تواند به وضعیت "دفاع از جلو" کمک کند. کانادا خود را برای توسعه سطح توانایی های سایبری تهاجمی آماده کرده است قبل از جنگ، سوئد دو واحد را برای افزایش استحکام برای عملیات سایبری دفاعی و تهاجمی ایجاد کرده بود. ژاپن رویکرد پیشگیرانه تری از دفاع سایبری را با برچسب "دفاع سایبری فعال" -در پیش گرفته است. استراتژی امنیت ملی ژاپن در سال 2022 این مفهوم را با هدف از بین بردن "احتمال حملات سایبری جدی که ممکن است باعث نگرانی های امنیت ملی شود" و جلوگیری از "گسترش آسیب در صورت چنین حملاتی" گنجانیده است. دولت ژاپن همچنین اصلاحات قانونی قابل توجهی را پیشنهاد کرد، از جمله تفسیر مجدد یک ماده قانون اساسی که دخالت دولت در محرمانه بودن ارتباطات خصوصی را ممنوع می کند. با این حال، نگرانی هایی در مورد این شیب تند رویکردهای پیشگیرانه تر برای دفاع سایبری وجود دارد. فرانسه، آلمان و هلند علنا نگرانی های خود را در مورد دفاع بیشتر از جلو ابراز کرده اند(نگرانیهای مدنی). در دسامبر ۲۰۲۲، فرمانده فرماندهی سایبری فرانسه علیرغم سودمندی این طرح، در مورد ماهیت اساسا تهاجمی عملیات سایبری ایالات متحده ابراز تردید کرد. به طور مشابه، صفحه سفید"White Paper "دفاعی هلند ۲۰۲۲ به نقش مثبت فرماندهی سایبری دفاعی در شکست حملات سایبری مخرب اشاره کرد، اما دولت فقط در زمان جنگ و وضعیت جنگی جهت این عملیات مجاز خواهد بود.استراتژی امنیت ملی آلمان در سال ۲۰۲۳ نظر مشابهی داشته: "ما اساسا ایده استفاده از هک به عنوان وسیله ای برای دفاع سایبری را رد می کنیم." با این حال،. این چند کشور اروپایی به دنبال اجماع در مورد سطح و شمولیت و دامنه دفاع فعال هستند و احتمالا با این پیش شرط ها دنبال ایجاد رویکردهای جدید برای ‘persistent engageو دفاع رو به جلو هستند 5. استراتژی و برنامه های دفاعی چندین کشور بازسازی هایی را با هدف ادغام بهتر توانایی های سایبری خود با اهداف امنیت ملی و نظامی اغاز کرده اند. منطق این تلاش این است که اطمینان حاصل شود جنبه های سیاسی، نظامی، اطلاعاتی و فنی دفاع سایبری متقابلا یکدیگر را تقویت کنند. ایالات متحده، انگلیس و ژاپن چنین ادغامی را یک ضرورت و یک اولویت فوری می بینند. میکه اویانگ، معاون دستیار وزیر دفاع ایالات متحده در امور سیاست سایبری، خاطرنشان کرد که درگیری اوکراین به وضوح اهمیت "توانایی های سایبری یکپارچه در کنار سایر قابلیت های جنگی" را نشان داده است.در سپتامبر 2023، وزارت دفاع ایالات متحده این ادغام را در اولویت قرار داده است.(همین طور انگلستان و ژاپن) سایر کشورهایی که بازسازی سازمانی را انجام داده اند عبارتند از لهستان، فرانسه و آلمان. لهستان از قبل از حمله روسیه به اوکراین در دفاع از فضای سایبری و امنیت سایبری سرمایه گذاری کرده است، اما جنگ به این تلاش ها سرعت بخشیده است. در فوریه 2022، لهستان نیروهای دفاعی فضای سایبری را بر اساس فرماندهی سایبری ایالات متحده تاسیس کرد و انتظار می رود که این نهاد تا سال 2024 عملیاتی شود ارتش فرانسه در حال ایجاد یک فرماندهی آینده جنگی برای همگام شدن با ماهیت در حال تغییر جنگ و تلاش برای ادغام حوزه های سایبری با حوزه های متعارف است. افزایش هزینه های دفاعی در توانایی های سایبری، اغلب با حاشیه های بزرگ، همراه است. در سال 2022، فنلاند به همراه اتریش، فرانسه، هلند، رومانی و اسپانیا از کمیسیون اروپا خواستند تا هزینه های دفاع سایبری را افزایش دهند. این کشورها خواستار سیاست دفاع سایبری اتحادیه اروپا شدند که نه تنها یکپارچگی سایبری از نظر شبکه های ارتباطی نظامی، بلکه یک طرح روشن برای دفاع سایبری جامع است که شامل یک فناوری دفاعی جامع و با زمینه صنعتی است. این کشورها همچنین خواستار افزایش سرمایه گذاری در دفاع سایبری هماهنگ بهتر و رویکرد جامع تر به فضای سایبری اروپا شدند. دولت فنلاند بر هدف خود برای تسریع نواوری های امنیتی هوش مصنوعی برای تقویت دفاع ملی تاکید کرده است. بودجه ملی 2024 با هدف افزایش هزینه های دفاع سایبری فنلاند به میزان 30 درصد از سرمایه گذاری 280 میلیون یورو در سال 2023 است. کتاب سفید دفاعی هلند در سال 2022 پیش بینی گسترش پرسنل سایبری نظامی از حدود 150 نیروی ذخیره سایبری در فرماندهی سایبری دفاعی را به بیش از 400 متخصص سایبری تمام وقت اعلام کرد. در سال 2023، فرانسه اعلام کرد که بودجه آموزش سایبری نظامی تا سال 2030 افزایش 300 درصدی خواهد داشت. همچنین در همان بازه زمانی استعداد نیرو به 5000 سرباز سایبری افزایش خواهد یافت. بودجه دفاعی سوئد برای سال 2024 پس از یک دوره زمانی 28 درصد افزایش خواهد یافت.یک افزایش قابل توجه در سال 2023 جهت فعال کردن این کشور برای همکاری موثر با ناتو در تمام زمینه ها، از جمله سایبری است در این طرح دولت متعهد به گسترش توانایی های واحد دفاع سایبری خود برای تقویت توانایی برای دفاع در برابر تهدیدات ترکیبی است. در مورد ژاپن، دولت قصد دارد پرسنل مرتبط با واحدهای مرتبط با سایبری مانند فرماندهی سایبری نیروهای دفاع از خود را تا سال 2027 به 4000 افزایش دهد. توکیو قصد دارد تعداد نیروی کار سایبری مرتبط با وزارت دفاع را به ۲۰ هزار نفر افزایش دهد، زمان بندی این اقدامات (اعلام شده در دسامبر ۲۰۲۲) احتمالا نشان می دهد که این تلاش ها مربوط به جنگ در اوکراین باشد،اما ژاپن دیگر بازیگران ژئوپلیتیکی مانند چین را به عنوان یک تهدید بزرگتر در نظر می گیرد. قریب به یقین چین عامل مهمی در اقدامات سایبری جدید توکیو بوده است ادامه دارد

-

1 پسندیده شدهخوب بلاخره پایگاه فضایی چابهار محل مشخص شد در منطقه بریس توسط یک اکانت اوسینت ترکیه ای تصاویر موسسه میدلبری سایت تجمیع لانچ پد منبع

-

1 پسندیده شده

-

1 پسندیده شده

-

1 پسندیده شدهبسم الله الرحمن الرحیم در تاریخ جنگهای هوایی ، یکی از مشکل ترین و در عین حال مهم ترین اهداف برای نابودی ، حمله به اهداف سخت محافظت شده ای نظیر پل ها بشمار می آید . با این حال ، همانند سایر اهداف نظامی ، یافتن یک پل از روی زمین ،بسیار ساده می باشد . بدین معنی که برای شناسایی محل یک پل ، صرفا" می بایست رودخانه ، جاده یا خط آهنی که با آن برخورد دارد را دنبال نمود تا آن را پیدا نمود. با این حال از دید نظامی ، اهمیت نابود کردن پل ها در جریان یک جنگ آنقدر اهمیت دارد که تخریب یک پل در سر راه یگانهای در حال پیشروی یا عقب نشینی نیروی زمینی به راحتی می تواند وضعیت نبرد را دگرگون سازد . با این وجود در گذشته اغلب یافتن یک پل برای یگانهای نیروی زمینی جهت حمله به آن ساده ترین قسمت ان بحساب می آمد ، ولی برای خلبان یک جنگنده -بمب افکن در ارتفاع 6000 متری ، حتی در شرایط دید خوب ، پل ها بصورت یک خط نازک دیده می شوند . از سویی دیگر سازه پل ها معمولا" از مستحکم ترین مواد موجود ساخته شده اند و برای انهدام صد درصدی آنها به مواد منفجره قوی نیازخواهد بود . بطور خلاصه تاریخچه حمله به پلها از جنگ جهانی دوم شروع شده و آخرین آن نیزبه جنگ اول خلیج فارس و تهاجم ایالات متحده به عراق در سال 2003 برمی گردد . اما یکی از مهمترین و جالب توجه ترین این حملات که در حقیقت نخستین ماموریت مشترک موفق میان فانتوم های نیروی هوایی ایالات متحده مسلح به مهمات هوشمند نسل نخست و بمب افکن های کورسیر نیروی دریایی مسلح به مهمات متعارف بشمارمی آید ، حمله به پل مشهور " تان هوا" در ویتنام شمالی می باشد . موقعیت مکانی : پل تان هوا ، پلی است بر روی رودخانهٔ سونگ ما که در ۴/۸ کیلومتری شمال شرقی شهر تان هوا ، مرکزاستان تان هوا در ویتنام قرار دارد. ویتنامیها آن را پل هامرنگ به معنی آروارهٔ اژدها مینامند. این پل با بیش از 1.5 کیلومتر طول و 19 دهانه عریض ،تنها راه ارتباطی راه آهن بندر هایفونگ با پایتخت ویتنام شمالی (هانوی ) بشمار می رفت و به همین دلیل یک هدف استراتژیک برای ارتش ایالات متحده بشمار می رفت . پل تان هوا -1972 پل تان هوا - ژوئن 2012 عملیات تندر غلتان (ROLLING THUNDER) : با آغاز عملیات رولینگ تاندر که عملیاتی برای بمباران هدفهای راهبردی در ویتنام شمالی بود، در مارس ۱۹۶۵ تصمیم گرفته شد که در سیستم ریلی ویتنام شمالی اختلال ایجاد شود و پل تان هوا نیز جزء این هدفها بود. ویتنامیها که به اهمیت این پل پی برده بودند شبکهٔ پدافند هوایی کارآمدی را که شامل ۵ هنگ پدافند هوایی بود در منطقه مستقر نمودند. موقعیت دو شهر (هانوی پایتخت ویتنام شمالی ) و (بندر هایفونگ ) که در دهه 70 میلادی توسط پل تان هواو بواسطه یک راه ریلی به هم متصل می شدند نخستین حمله به تان هوا : نام رمز نخستین و بزرگترین حمله به پل ALFA-9 بود. این حمله که توسط تکخال جنگ کره ، سرهنگ رابینسون ریسنر رهبر ی می گردید، شامل ۷۹ هواپیما بود که این ۷۹ هواپیما عبارت بودند از ۴۶ فروند اف-۱۰۵ به عنوان حمله کنندگان اصلی و ۲۱ فروند اف-۱۰۰ برای اجرای ماموریت سرکوب پدافند هوایی ویتنام شمالی و 14فروند اف-۱۰۰ برای اجرای ماموریت MIG CAP و دو فروند RF-101 برای ارزیابی آسیبهای وارده و نهایتا" ده تانکر KC-135 که عمدتا" برای سوخت رسانی به پرنده های شرکت کننده در عملیات مورد استفاده قرار می گرفتند .برای اجرای این حمله نیز از پایگاه های موجود در ویتنام جنوبی و تایلند بعنوان مبدا" اجرای عملیات فوق استفاده می گردید. پلان پروازی بدین قرار بود که چهار فروند اف-۱۰۵ می بایست از دو پایگاه هوایی تایلند به نامهای کورات و تاخلی باید برخاسته و بر فراز دلتای مکونگ سوختگیری میکردند و با عبور از لائوس به سوی جنوب پل تان هوآ پرواز میکردند. بمب افکنها باید پرواز خود را به سوی شرق ادامه میدادند تا به خلیج تونکین برسند. جنگنده - بمب افکن F-100 ` پرنده شناسایی RF-101 عملیات در تاریخ سوم آوریل ۱۹۶۵ آغاز شد. ۱۶ فروند اف-۱۰۵ هر کدام یک جفت موشک AGM-12 زیر بالهای خود حمل میکردند. این نخستین باری بود که یک موشک هدایت دقیق که با امواج رادیویی و جوی استیک کنترل میشد به کار گرفته میشد. سروان بیل مایرهولت مشاهده کرد که موشک به سرعت به سوی پل روانه شد و ظاهراً برخورد خوبی به هدف داشت، ولی هنگامی که دود حاصل از انفجار از فضای اطراف پل پاک شد، معلوم شد که هیچ خسارت قابل مشاهدهای به پل وارد نیامده. سر جنگی ۱۱۰ کیلوگرمی موشک ، این سازهٔ غول آسا را فقط نیم سوز کرده بود. خدمه پروازی نیز همواره با دلخوری و به کنایه میگفتند که تاثیر موشک بولپاپ روی آروارهٔ اژدها مانند تاثیر گلولهٔ ساچمهای بر روی تانک شرمن است. سایر پرنده های اف-۱۰۵های دیگر هر کدام سه تن مواد منفجره در قالب بمبهای ۳۴۰ کیلوگرمی حمل میکردند که میزان آن بیشتر از مواد منفجرهای بود که بمب افکن های B-17 در جنگ جهانی دوم بر روی برلین فرو ریختند.نخستین سری از بمبها به خاطر باد جنوب غربی نیرومندی که وزیدن گرفته بود از مسیر منحرف شد. لیدر دستهٔ آخرین پرواز سروان کارلایل اسمیتی هریس بود. دستهٔ پروازی او موفق شد که جاده و روساخت پل را مورد اصابت قرار دهد. مجموعاً ۳۲ موشک بولپاپ و ۱۲۰۰ بمب به سوی پل پرتاب شد، ولی پل فرو نیفتاد و فقط آسیبهای جزئی دید و رفتوآمد از روی پل فقط برای چند ساعت متوقف شد. این تنها نتیجهٔ این یورش به پل بود که به بهای سرنگونی یک فروند اف-۱۰۰ با خلبانی ستوان جرج اسمیت که وظیفه بمباران آتشبار ضدهوایی دشمن را به عهده داشت و یک فروند آراف-۱۰۱ که وظیفهٔ ارزیابی آسیبهای وارده را بر عهده داشت گردید.پرنده اف-۱۰۵ ریسنر نیز که با آتش زمینی ویتنامیها مورد اصابت واقع شده بود شده بود، علیرغم وجود دود در کابین ، پس از اتمام حمله به سلامت به پایگاه هوایی دانانگ بازگشت. جنگنده -رهگیر MIG-17 PF برای مقابله با حملهٔ آمریکایی، نیروی هوایی ویتنام چهار فروند MIG-17 PF را در ساعت ۹:۴۷ دقیقه از پایگاه هوایی نویبای به پرواز درآوردند. نقشه این بود که دو فروند نخست نقش طعمه را ایفا کرده وبه محض جلب شدن هواپیماهای آمریکایی به این دو طعمه ، دو فروند باقی مانده ، اقدام به سرنگونی پرنده های مهاجم نمایند . با این حال ، دو فروند دوم هنگامی که لیدر آنها خلبان فام نگوک لین متوجه شد که رهگیرهای F-8 E جمعی ناو هواپیمابر یو اس اس هنکاک ، پوشش عملیات را به عهده دارند نتوانستند وارد منطقه شده و در حقیقت ماموریت آنها با شکست مواجه گردید . اما خلبان فام نگوک لین ناگهان با یک پرنده آمریکایی مواجه گردید و از ارتفاع تقریباً ۱۰۰۰ پایی شیرجه رفت و در ارتفاع ۷۰۰ پایی آغاز به شلیک کرد. دوربین اسلحهٔ او شعله ور شدن یک اف-۸ را نشان داد و او سرنگون شدن اف-۸ را گزارش کرد.اما بر خلاف گزارش های ارتش ویتنام شمالی و بر اساس گزارش نیروی دریایی آمریکا ، همهٔ F-8 ها از عملیات بازگشتند، ولی یکی از آنها به خلبانی ستوان اسپنسر تامس ، آنقدر آسیب دیده بود که مجبور شد به دانانگ تغییر مسیر بدهد و هنگام فرود از بین رفت. این پیروزی لن نه تنها نخستین پیروزی هوایی میگ-۱۷های نیروی نیروی هوایی خلق ویتنام بود، بلکه نخستین پیروزی هوایی در جنگ ویتنام نیز بود. نیروی دریایی آمریکا همچنین سرنگونی یک فروندA-4اسکای هاوک به خلبانی ستوان ودن در رویارویی با آتشبار پدآفند هوایی ویتنام را در جریان تهاجم فوق تایید نمود. عملیات ماه کارولینا : در ماه مه ۱۹۶۶ ، یک حملهٔ مبتکرانه به وسیلهٔ نیروی هوایی آمریکا در قالب عملیاتی به نام عملیات ماه کارولینا برای نابودی پل فوق طرح ریزی گردید . در این نقشه یک سلاح جدید مورد استفاده قرار گرفت ، که این سلاح در حقیقت یک مین مغناطیسی بزرگ بود که می بایست بر روی رودخانه انداخته شود تا این که به زیر پل رسیده و پس از رسیدن به هدف ، حسگرهای مغناطیسی مینها آنها را منفجر کرده تا پل را برای همیشه ویران کند. اما تنها هواپیمایی که به اندازه کافی بزرگ بود تا بتواند این مینها را حمل کند هواپمای ترابری هرکولس بود،بنابراین تصمیم گرفته شد تاعملیات در شب انجام شود تا احتمال مورد اصابت قرار گرفتن پرنده کمتر شود. طرح مفهومی از مین های مغناطیسی مورد استفاده در عملیات ماه کارولینا در شبانگاه ۳۰ مه نخستین سی-۱۳۰، پنج مین را پرتاب کرد. بعدها یکی ازاسرای ویتنامی اعتراف نمود که ۴ تا از ۵ مین زیر پل منفجر شدند، ولی نتوانستند آسیب جدی به پل وارد کنند. ولی آمریکاییها که این موضوع را نمیدانستند با پروازهای شناسایی روی پل دریافتند که پل هنوز پابرجا است. بنابراین یک حمله مجدد با خدمه متفاوت برنامه ریزی گردید. این حمله دوم فاجعه بار بود. سی-۱۳۰ مورد اصابت قرار گرفت و سرنگون شد و همهٔ کروی آن کشته شدند. فانتومی که برای عملیات ایذایی و منحرف کردن توجه ویتنامیها در آن حوالی در حال انجام عملیات بود نیز سرنگون شده و خدمه آن ناپدید شدند. برنامه ریزان نظامی نیروی هوایی ایالات متحده در ابتدا گمان می نمودند که رمز اصلی موفقیت آنها ، اجرای صحیح عنصر غافلگیری است ، بنابراین در 11 اوت 1967، با رعایت سخت گیرانه حفاظت اطلاعات ، 36 فروند جنگنده اف-105 بصورت شیرجه ای به پل مذکور حمله نمودند . هر هواپیما دو بمب 1360 کیلویی را پرتاب کرده و در نتیجه سه دهنه پل فرور یخت و تمامی هواپیماها به سلامت بازگشتند ولی ویتنامی ها تا ماه اوت همان سال بسرعت پل را تعمیر کرده و مورد استفاده قرار دادند . در 21 اکتبر 1968 ، مجددا" یک حمله هوایی دیگر توسط 21 فروند تاندرچیف علیه تان هوا صورت گرفت ، اما در کمتر از یک ماه پل مذکور دوباره قابل استفاده گردید . در دسامبر همان سال دو حمله سنگین که بر رویهم بیش از 50 سورتی پرواز می گردید ، علیه این هدف صورت گرفت که منجر به انهدام 5 دهنه آن شد . در این سری حملات ، بیش از 17 فروند هواپیمای آمریکایی ساقط شدند ولی پس از مدتی پل بازسازی و قابل بهره برداری گردید . اما این پل یک هدف دائمی برای ارتش آمریکا بشمار می آمدوطیف متنوعی از انواع مختلف هواپیماها شامل A-3 اسکای واریور ،A-4 اسکای هاوک ، A-6 اینترودر، فانتوم ها و کروسیدرها در حمله به این پل شرکت داشتند و تسلیحات متنوعی نیز برای نابودی این پل نظیر موشکهای هوا به زمین AGM-62 بکار گرفته شد ،ولی هیچکدام دقت و نیروی لازم برای نابودی دائم پل نداشتند. هر زمانی که رفتوآمد روی پل مختل میشد ویتنامیها به سرعت خسارات وارده را ترمیم میکردند و ارتش ایالات متحده نیز مجبور می گردید تا برای نابودی این پل ، مجددا" به آن حمله نماید . حمله نهایی : در طول چهار سال بعد ، یعنی تا سال 1972، پل فوق به حال خود رها گردید ، اما با شدت یافتن مجدد درگیری ها ،این هدف بار دیگر بعنوان یک اولویت راهبردی در صدر ماموریتهای نیروی دریایی و هوایی ایالات متحده قرار گرفت . اما این بار به لطف پیشرفت های فناورانه ، بویژه ظهور مهمات هوشمند نسل نخست ، وقایع به گونه ای متفاوت پیش رفت . در تاریخ ۲۷ آوریل 1972، 16 فروند فانتوم از وینگ هشتم تاکتیکی با استفاده از نسل نخست بمب های سقوط آزاد هوشمند و با اجرای یک شیرجه ملایم ، حملاتی را بر روی پل مزبور اجرا نمودند. چهار فروند هواپیمای پیشرو ، هر کدام به دو تیر بمب هدایت الکترو اپتیکی (EOGB) به وزن 907 کیلوگرم و 12 فروند هواپیمای بعدی نیز هریک به دو بمب هدایت لیزری (LGB) به وزن 908 کیلوگرم حمل می نمودند و در کنار آنها ، یک فانتوم نیز در هر جفت به یک غلاف نشانه گذار لیزری پیونایف (PAVE KNIFE) مجهز می بود . Y غلاف هدایت لیزری AVQ-10 PAVE KNIFE مهمات AGM-62 WALLEYE لحظاتی پس از اصابت مهمات لیزری به پل تان هوا ، شدت خسارت به خوبی قابل مشاهده است . با وجود چنین تجهیزاتی ، نیروی هوایی ایالات متحده برای نخستین بار در تاریخ استفاده از مهمات هوشمند ، موفق شد تا در یک حمله ، بخش بزرگی از پل را منهدم نماید ، بطوریکه دیگر امکان بازسازی آن وجود نداشت . در این حمله ، بمب های لیزری بهتر عمل نمودند و با چندین اصابت مستقیم ، به یکی ازدهانه ها آسیب زدند که موجب فرو ریختن آن گردید . برای تکمیل نابودی پل حملهٔ دومی در تاریخ ۱۳ مه برنامه ریزی شد. در حملهٔ دوم ۱۴، فانتوم مسلح به مهمات ۹۱۰ کیلوگرمی لیزری شرکت داشتند. فانتومها پایهٔ مرکزی پل را هدف قرار دادند. این بار نیز حمله موفقیت آمیز بود و پل کاملاً بلا استفاده شد، ولی فرماندهی نیروی هوایی هنوز راضی نشده بود و دستور آخرین حمله را صادر کرد. آخرین حمله در تاریخ ۶ اکتبر1972 انجام شد. این بار چهار فروندA-7 نیروی دریایی از ناوهواپیمابر USS AMERICA برخاستند. دو فروند از ای-۷ها که مسلح به مهمات ۹۱۰ کیلوگرمی وال آی و دو فروند دیگر مسلح به بمبهای چندمنظورهٔ MK-84 بودند ، در یک حملهٔ همزمان پایهٔ غربی مورد اصابت قرار داده و آن را به دو نیم کردند . پس از این حمله پل تان هوا به عنوان یک هدف کاملاً نابود شده در نظر گرفته شد و از فهرست هدفها حذف گردید. منابع : 1- ویکی پدیا 2- صنایع هوایی ، سال سیزدهم - شهریور 1382- شماره 147 3-THE TALL OF TWO BRIDGE 4- F-105 TUNDERCHIFE - SCHIFER MILITARY HISTORY 5- تاکتیکهای سرکوب پدافند هوایی (SEAD) - نیروی هوایی ایالات متحده ، 1995 ( ترجمه شده توسط اینجانب 1391)(منتشر نشده ) 6-AIR POWER AND THE 1972 SPRING INVASION 7-OPERATION LINEBACKER II تمام حقوق متعلق به میلیتاری است :rose: :rose: در صورت برداشت ، بلحاظ عرفی و شرعی ، ذکر منبع الزامی است :rose: :rose:

_Donovan_Head_of_the_OSS.thumb.jpg.3bba74aba3bdde607012cc03bd4f6115.jpg)